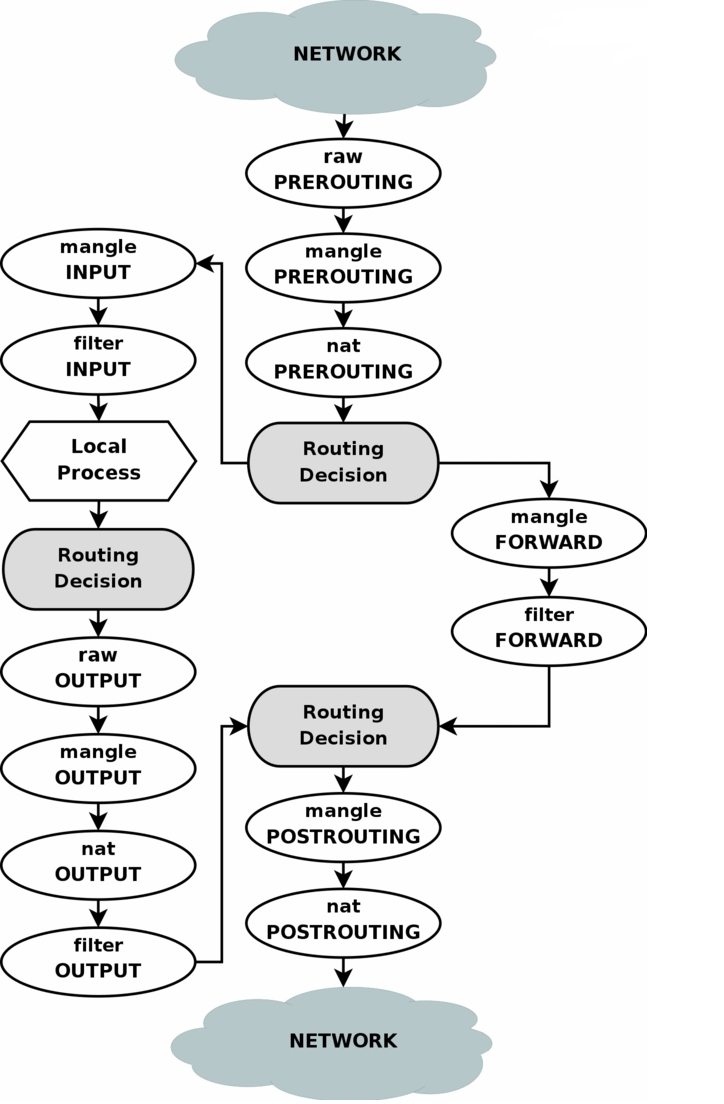

从图中可将iptables数据包报文的处理过程分为三种类型:

1)目的为本机的报文

报文以本机为目的地址时,其经过iptables的过程为:

1.数据包从network到网卡

2.网卡接收到数据包后,进入raw表的PREROUTING链。这个链的作用是在连接跟踪之前处理报文,能够设置一条连接不被连接跟踪处理。(注:不要在raw表上添加其他规则)

3.如果设置了连接跟踪,则在这条连接上处理。

4.经过raw处理后,进入mangle表的PREROUTING链。这个链主要是用来修改报文的TOS、TTL以及给报文设置特殊的MARK。(注:通常mangle表以给报文设置MARK为主,在这个表里面,千万不要做过滤/NAT/伪装这类的事情)

5.进入nat表的PREROUTING链。这个链主要用来处理 DNAT,应该避免在这条链里面做过滤,否则可能造成有些报文会漏掉。(注:它只用来完成源/目的地址的转换)

6.进入路由决定数据包的处理。例如决定报文是上本机还是转发或者其他地方。(注:此处假设报文交给本机处理)

7.进入mangle表的 INPUT 链。在把报文实际送给本机前,路由之后,我们可以再次修改报文。

8.进入filter表的 INPUT 链。在这儿我们对所有送往本机的报文进行过滤,要注意所有收到的并且目的地址为本机的报文都会经过这个链,而不管哪个接口进来的或者它往哪儿去。

9. 进过规则过滤,报文交由本地进程或者应用程序处理,例如服务器或者客户端程序。

2)本地主机发出报文

数据包由本机发出时,其经过iptables的过程为:

1.本地进程或者应用程序(例如服务器或者客户端程序)发出数据包。

2.路由选择,用哪个源地址以及从哪个接口上出去,当然还有其他一些必要的信息。

3.进入raw表的OUTPUT链。这里是能够在连接跟踪生效前处理报文的点,在这可以标记某个连接不被连接跟踪处理。

4.连接跟踪对本地的数据包进行处理。

5.进入 mangle 表的 OUTPUT 链,在这里我们可以修改数据包,但不要做过滤(以避免副作用)。

6.进入 nat 表的 OUTPUT 链,可以对防火墙自己发出的数据做目的NAT(DNAT) 。

7.进入 filter 表的 OUTPUT 链,可以对本地出去的数据包进行过滤。

8.再次进行路由决定,因为前面的 mangle 和 nat 表可能修改了报文的路由信息。

9.进入 mangle 表的 POSTROUTING 链。这条链可能被两种报文遍历,一种是转发的报文,另外就是本机产生的报文。

10.进入 nat 表的 POSTROUTING 链。在这我们做源 NAT(SNAT),建议你不要在这做报文过滤,因为有副作用。即使你设置了默认策略,一些报文也有可能溜过去。

11.进入出去的网络接口。

3)转发报文

报文经过iptables进入转发的过程为:

1.数据包从network到网卡

2.网卡接收到数据包后,进入raw表的PREROUTING链。这个链的作用是在连接跟踪之前处理报文,能够设置一条连接不被连接跟踪处理。(注:不要在raw表上添加其他规则)

3.如果设置了连接跟踪,则在这条连接上处理。

4.经过raw处理后,进入mangle表的PREROUTING链。这个链主要是用来修改报文的TOS、TTL以及给报文设置特殊的MARK。(注:通常mangle表以给报文设置MARK为主,在这个表里面,千万不要做过滤/NAT/伪装这类的事情)

5.进入nat表的PREROUTING链。这个链主要用来处理 DNAT,应该避免在这条链里面做过滤,否则可能造成有些报文会漏掉。(注:它只用来完成源/目的地址的转换)

6.进入路由决定数据包的处理。例如决定报文是上本机还是转发或者其他地方。(注:此处假设报文进行转发)

7.进入 mangle 表的 FORWARD 链,这里也比较特殊,这是在第一次路由决定之后,在进行最后的路由决定之前,我们仍然可以对数据包进行某些修改。

8.进入 filter 表的 FORWARD 链,在这里我们可以对所有转发的数据包进行过滤。需要注意的是:经过这里的数据包是转发的,方向是双向的。

9.进入 mangle 表的 POSTROUTING 链,到这里已经做完了所有的路由决定,但数据包仍然在本地主机,我们还可以进行某些修改。

10.进入 nat 表的 POSTROUTING 链,在这里一般都是用来做 SNAT ,不要在这里进行过滤。

11.进入出去的网络接口。

流程

网关机器

转发网卡p4p1 11段的udp到本机的192.168.11.2

iptables -t nat -A PREROUTING -s 192.168.11.0/24 -i p4p1 -p udp -m udp --dport 53 -j DNAT --to-destination 192.168.11.2

现在这个流量就通过图片往左边进入本机处理了

下面是 进入INPUT的udp解析baidu.com的包丢弃

iptables -A INPUT -i p4p1 -p udp --dport 53 -m string --hex-string "baidu|03|com" --algo bm -j DROP

如果在三个PREROUTING没处理的包就通过 FORWARD 处理(还要看routing decision路由这块是否有变化,如果路由对目的地址有单独设置就直接传过去)

丢弃去x.x.x.x 123端口的包

iptables -I FORWARD -p tcp -d x.x.x.x --dport 123 -j DROP

dns只是转发的情况在FORWARD丢弃

iptables -A FORWARD -p udp --dport 53 -m string --hex-string "baidu|03|com" --algo bm -j DROP